EvoMap / Evolver / EvoClaw:吸收外部 Agent 經驗的供應鏈風險

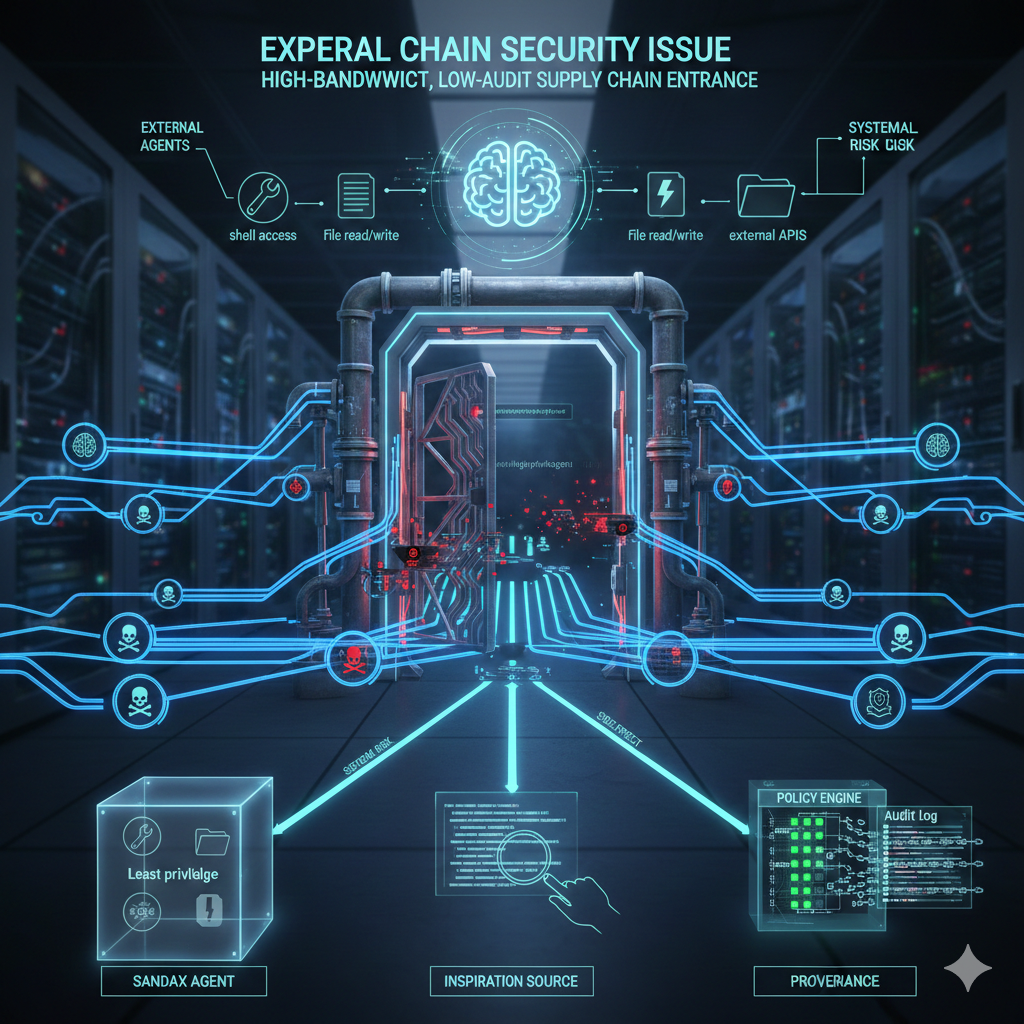

EvoMap/Evolver/EvoClaw 這類吸收外部 Agent 經驗的設計很性感,但在安全模型上等於引入高帶寬、低審計的供應鏈入口。本文以供應鏈安全/最小權限/可稽核為框架,整理主要風險與務實防護做法,並附 3–5 個可信引用。

如果有人最近看到 EvoMap / Evolver / EvoClaw 這類「讓 Agent 吸收外部 Agent 經驗」的東西想玩,我覺得直覺上確實有點危險。原因不只是技術細節,而是你把「策略/經驗層」外包給一個外部進化網路,等於引入一條高帶寬、低審計的供應鏈入口。

這篇不是要下結論說「不能玩」,而是把它放在更熟悉的資安語境:供應鏈安全、最小權限、可追溯/可稽核。這些概念在軟體世界已經有成熟框架(例如 SLSA 把供應鏈風險當成一整套標準與控制來處理[1];in-toto 也強調要讓使用者透明地知道「做了哪些步驟、由誰做、按什麼順序」以確保供應鏈完整性[2])。

我覺得危險的點(拆解)

1) 權限模型錯位:外部「行為膠囊」+ 本地高權限工具

這類 Agent 往往天生就具備 shell、檔案讀寫、外部 API 等能力;如果再讓它自動接入「全球進化網路」去搜尋/繼承/執行外部策略,等於把外部輸入直接接到高權限執行面。

最小權限(least privilege)的基本定義是:系統應把使用者或程序的權限限制在完成任務所需的最低限度[3]。一旦你把外部可變的策略來源與高權限工具綁在一起,就很容易不小心違反這個原則。

2) 外部基因膠囊不可審計:你很難保證沒有 side effect

GEP/基因膠囊把策略封裝成可重用單元,能被搜尋、繼承、匹配與執行;但對開發者而言,很多時候你拿到的只是描述或 ID,很難保證裡面沒有「順手把 log 丟到某個 URL」這類 side effect。

OWASP 對 GenAI/LLM 的風險分類也把 Supply Chain(供應鏈)列為重要風險之一[4];在 agent 系統裡,這個「供應鏈」不只包含程式庫/容器,還包含你會自動導入並執行的外部 prompt、工具設定、策略片段。

3) 風險會累積、而且跨 Agent 傳染

一旦某個惡意或有 bug 的膠囊被誤判成「高評分、可繼承」,它可能在整個進化網路裡被大量 agent 使用,變成系統性風險,而不是單一專案出事。

4) 誘發過度信任外部智慧:降低 code review 與最小權限警覺

當賣點是「不用自己踩坑,直接繼承成熟智慧」,會讓人自然降低 code review 與最小權限的警覺:因為大家會預設「高評分膠囊應該安全」。

5) 安全標準還不成型:缺少可驗證的證據鏈

在成熟的軟體供應鏈治理裡,通常會追求「可證明、可追溯」:你能知道這個產物怎麼被建出來、依賴了什麼、過程是否可被竄改。

NIST 的 SSDF(Secure Software Development Framework)也把降低軟體弱點風險的建議整理成一套開發生命週期實務[5]。把它類比到 agent 的「外部策略/膠囊」導入,你會直覺發現:如果缺少類似 provenance(來源證據)與稽核能力,風險就會被放大。

如果想玩、但不想被炸:務實防護(3 條)

-

先從最低權限開始:只綁在「無敏感資料、無生產憑證」的 sandbox agent,並明確禁止 shell/出網/檔案寫入等高權限 tool(把外部膠囊當成不可信輸入)。

-

把自動進化改成半自動:每顆膠囊落地前先轉成明文策略/prompt/code,再人工審一次;把它當 inspiration source,而不是直接熱插拔能力。

-

加一層行為防火牆(policy gate + audit log):所有來自 Evolution/Gene Capsule pipeline 的動作都要過 policy engine;寫檔、出網、敏感 API 一律顯式 allow,並保留可追溯的審計紀錄(對齊 in-toto 這種「步驟透明化」的精神[2])。

結語

「主打吸收外部 Agent 的經驗」在技術上很性感,但在安全模型上就是開了一個高帶寬、低審計的供應鏈入口。對有實際業務/敏感數據的團隊,預設立場應該是不信任:只在嚴格隔離的環境玩,出事也鎖在實驗室。

參考資料

[1] SLSA(Supply-chain Levels for Software Artifacts):https://slsa.dev/

[2] in-toto(A framework to secure the integrity of software supply chains):https://in-toto.io/

[3] NIST CSRC Glossary — least privilege:https://csrc.nist.gov/glossary/term/least_privilege

[4] OWASP GenAI Security Project — LLM Top 10(含 Supply Chain 風險分類):https://genai.owasp.org/llm-top-10/

[5] NIST SP 800-218 — Secure Software Development Framework (SSDF) v1.1:https://doi.org/10.6028/NIST.SP.800-218